『どうも都内に、強力な電波を発信して偽基地局として携帯電話に詐欺SMSを発信する車が出没しているようですね』

『電波出してる車確認

あれだけの出力で出してたら扇風機で冷やさないとキツイよね』

『“东京 银联 诈骗”や”日本 银联 诈骗”とRednoteで検索かけたら、いろいろ出てきます。

やはり、渋谷や銀座が多いですね。

ただ、心斎橋一蘭からポストされてるやつもあるので、もしかしたら大阪でも起きてる可能性はあります』

『この特徴的なURLで画像検索をかけたら少数ながら複数がヒットしますね。

今のところ旅行中の中国人をターゲットにしているようですが、どう考えても電波法上ギルティです』

『2025年1月の期間に「ドコモ 圏外 銀座」で調べると1月上旬頃にドコモが圏外で繋がらないっていう報告が多数挙げられてるな。もしかして例の偽基地局の妨害波の件なのかもしれない』

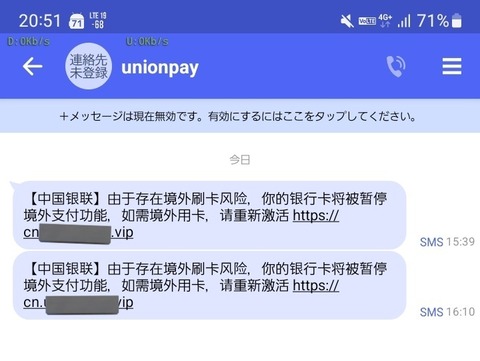

『偽基地局から送ってくるSMS

ただのクレジットカードが使えなくなったからURL

アクセスしてねってメッセージだな

このURLアクセスして情報入力すると情報抜かれるって事か

日本に旅行にきた中国人観光客狙いなんだろうな

旅先でクレジットカード使えなくなったらパニックになりそうだし』

∇目撃証言など

ドコモの偽基地局を運用している車の電波測定完了

ドコモはBand3以外すべてジャミングされてる

ソフトバンクはBand1のLTEにW-CDMA突き刺さってるし

1.7GHz帯域のKDDIと楽天モバイルの間でGSM1800の発射を確認

これだけ好き放題されてて総務省は何してるんでしょうね pic.twitter.com/gd5C0mT0v2— 電波やくざ (@denpa893) April 12, 2025

電波出してる車確認

あれだけの出力で出してたら扇風機で冷やさないとキツイよね pic.twitter.com/bmruphgwPP— 電波やくざ (@denpa893) April 12, 2025

どうも都内に、強力な電波を発信して偽基地局として携帯電話に詐欺SMSを発信する車が出没しているようですね。 https://t.co/WjWnxwYMNC

— MASA(航空宇宙・軍事) (@masa_0083) April 13, 2025

“东京 银联 诈骗”や”日本 银联 诈骗”とRednoteで検索かけたら、いろいろ出てきます。

やはり、渋谷や銀座が多いですね。

ただ、心斎橋一蘭からポストされてるやつもあるので、もしかしたら大阪でも起きてる可能性はあります。https://t.co/EyGNjMvcbL pic.twitter.com/klVFBEpdwD— マイナー次郎☄️🥀🧪🥕,e/acc (@mj_IRIAM) April 12, 2025

この特徴的なURLで画像検索をかけたら少数ながら複数がヒットしますね。

今のところ旅行中の中国人をターゲットにしているようですが、どう考えても電波法上ギルティです… pic.twitter.com/bS1LVGCtBE— ODEN (@ODENDESUGA) April 12, 2025

2025年1月の期間に「ドコモ 圏外 銀座」で調べると1月上旬頃にドコモが圏外で繋がらないっていう報告が多数挙げられてるな。もしかして例の偽基地局の妨害波の件なのかもしれない https://t.co/Lw9JkSXnDs pic.twitter.com/fEeFvDzMdu

— Big@大阪関西万博 (@Big_5G) April 12, 2025

露軍がクリミア侵攻した時にウ軍を通信障害により無力化させ電撃的に占領に成功したのを彷彿とさせますね。沖縄有事含めた日本侵攻の予行演習なのでは?

— 近江の助次郎 (@oumirokkaku) April 13, 2025

これ、電波法違反にならんのですか?

— 友引 甲甲甲甲乙(甲) (@tomobiki10) April 13, 2025

これ、昨日に大阪の心斎橋と日本橋オタロードに出没したって話ですね

— 桂の太もも (@katuranobunsin) April 13, 2025

セキュリティーホールとなっているGSM(1G)、2Gの旧プロトコルを無効化するべきだが、それはユーザー側ではできないらしい。とはいえ、これが通じない端末も多いらしい。

— RyKawai (@RyKawai) April 13, 2025

総務省は仕事してないなー

— J⊿(Jacky) (@parc_ferme46) April 13, 2025

2段階認証を電話番号SMSからパスキーに移行すべきなのはこの中間者攻撃があるから。パスキーは旧世代プロトコルに依存する部分を無くしている。

— RyKawai (@RyKawai) April 13, 2025

今日の二次裏、中国の偽基地局発見スレ

確かに、映画の冒頭みたいやな

いやよくねーよ pic.twitter.com/3uKMzITy4E— ginsekai@Atomos (@ginsekai_ff14) April 12, 2025

偽基地局から送ってくるSMS

ただのクレジットカードが使えなくなったからURL

アクセスしてねってメッセージだな

このURLアクセスして情報入力すると情報抜かれるって事か

日本に旅行にきた中国人観光客狙いなんだろうな

旅先でクレジットカード使えなくなったらパニックになりそうだし pic.twitter.com/2jzp9IKuNN— 電波やくざ (@denpa893) April 12, 2025

翻訳すると

海外決済がリスクあるため、お持ちクレジットカードの海外決済機能が一時停止されました。海外決済を利用する場合、もう一度アクティブしてください。— 台灣人@日本在住 (@Taiwanese_9999) April 12, 2025

日本で偽の携帯基地局を運用して、中国語の詐欺ショートメールを送ってるって、対象は中国人?。

携帯基地局を作ってる中国ファーウェイとかグルになってるだろうから、大規模かつ組織的=中国の諜報組織や政府や人民解放軍軍が後ろ盾?— 暮林M (@kureba8yashi4) April 13, 2025

GSM KDDIってのが出現してる。 https://t.co/JG1XCYZ7QN

— JJ5RBD/Code10-4第1 (@Code10_4) April 13, 2025

ここ最近で、スクランブル交差点~109あたりで圏外になるドコモユーザーは、輻輳とか5G起因の圏外じゃなくて件のGSM偽基地局が原因で確定して良さそうね。都内だと新宿・銀座・有楽町・秋葉原あたりでも発生してるぽい。(SMS受信情報から)

LTEの中心周波数に合わせてきてるのも的にされてるよね・・— qpsk (@Qpsk1234) April 13, 2025

IMSI Catcherなんも知らんので、Gemini に↓こんな質問してみた。

IMSI Catcherが日本国内で観測されたようです。その仕組みや可能であればシーケンス(ラダーチャート)を教えてもらえないでしょうか。①端末が2G設備に接続されるまで、②その端末に偽のSMSが送信されるまで。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【IMSIキャッチャーの基本的な仕組み】

IMSIキャッチャーは、携帯電話(スマートフォンなど)を騙して、正規の携帯電話基地局ではなく自身に接続させるための装置です。主な目的は以下の通りです。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

1. IMSI/IMEIの収集: 周辺にある携帯電話端末の識別情報であるIMSI(International Mobile Subscriber Identity)やIMEI(International Mobile Equipment Identity)を収集します。これにより、特定の端末の存在や位置を把握できます。

— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

2. 通信の傍受・介入(高度な機能): より高度なIMSIキャッチャーは、中間者攻撃(Man-in-the-Middle Attack)を行い、通話やSMSの内容を傍受したり、データを改ざんしたりする可能性があります。特にセキュリティの弱い2G通信に強制的に接続させる(ダウングレード攻撃)ことで、これを容易にします。

— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【仕組みの要点】

・偽の基地局: IMSIキャッチャーは、自身が正規の携帯電話基地局であるかのように振る舞います。

・強力な電波: 周囲の正規の基地局よりも強い電波を発信することで、近くにある携帯電話端末に「最も接続しやすい基地局」だと思わせ、接続を誘導します。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【① 端末がIMSIキャッチャー(偽2G設備)に接続されるまでのシーケンス】

これは、IMSIキャッチャーが「ダウングレード攻撃」を仕掛けて、端末を意図的にセキュリティの低い2Gネットワークに接続させる場合の流れです。https://t.co/ym9xfwWihM pic.twitter.com/Mdu5wm2LgT— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説】

1. IMSIキャッチャー起動: 攻撃者はIMSIキャッチャーを起動し、標的の端末が利用している(またはローミング可能な)携帯電話事業者の正規基地局になりすました、強力な2G信号の発信を開始します。4Gや5Gの信号は意図的に発信しないか、非常に弱くします。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

2. 端末による検出: 端末は常に周囲の基地局の電波状況を監視しています。IMSIキャッチャーの強力な(偽の)2G信号を検出します。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

3. 接続試行: 端末は、最も電波状況の良い基地局に接続しようとします。IMSIキャッチャーの信号が強いため、接続先として選択します。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

たとえ端末が4G/5Gを優先する設定であっても、IMSIキャッチャー側が4G/5Gでの接続要求を拒否したり、ネットワーク側からの指示(に見せかけた命令)によって2Gへ誘導したりする場合があります。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

4. 位置情報更新要求 (2G): 端末はIMSIキャッチャー(偽2G基地局)に対して、自身の識別子(TMSIまたはIMSI)を含んだ位置情報更新要求などを送信します。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

5. IMSIキャッチャーによる情報取得と応答: IMSIキャッチャーはこの要求を受信し、端末のIMSI等の情報を記録します。その後、正規のネットワークが行うべき認証プロセスを省略したり、偽装したりして、端末に対して接続を許可する応答を返します。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

2G (GSM) では、ネットワークから端末への認証(相互認証)が必須ではないため、端末は相手が正規の基地局か確認できない場合があります。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

6. 接続確立: 端末はIMSIキャッチャー(偽2G基地局)に接続された状態になります。

(一旦ここで切るw)— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【② 端末に偽のSMSが送信されるまでのシーケンス】

端末がIMSIキャッチャーに接続された後、攻撃者が偽のSMSを送信する場合の流れです。https://t.co/cCmVk0kjKo pic.twitter.com/ZIHycCyfwa— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説】

1. 前提: 端末はIMSIキャッチャー(偽2G基地局)に接続されている状態です(シーケンス①が成功した後)。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

2. 攻撃者によるSMS作成: 攻撃者は、IMSIキャッチャーを操作して、送信したい偽SMSの内容(送信元番号を偽装したもの、フィッシングサイトへのリンクを含む本文など)を作成し、送信を指示します。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

3. IMSIキャッチャーによるSMS配信: IMSIキャッチャーは、接続している端末に対して、携帯電話ネットワークの標準的なSMS配信手順(例: GSM MAPのMT-ForwardSM、PDU形式でのSMS-DELIVER)を用いて、作成された偽SMSを送信します。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

端末から見れば、接続している基地局(実際にはIMSIキャッチャー)から正規のSMSが送られてきたように見えます。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

【シーケンス解説(続)】

4. 端末による受信: 端末はSMSを受信し、通常通りユーザーに通知・表示します。送信元番号が偽装されている場合、ユーザーは正規の送信元から送られてきたSMSだと誤信する可能性があります。— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

なるほどね

銀聯カード(UnionPay)からの偽SMSでフィッシングサイトへ誘導し垢を盗むんだ

ひょえー😱#偽基地局 #中華インバウンド #銀聯カード【China UnionPay】海外リスクの影響により、クレジットカードの利用が一時停止されました。海外でカードを使用する場合は、再有効化してください。 https://t.co/4wbJXVaGx9

— bristlecorkscrew💉P💉P+💉M boosted (@bristlecorkscr1) April 13, 2025

「代表的な事例として,IMSI Catcherと呼ばれる機器を用いた攻撃がある.(略)IMSI Catcherは,IMSIの収集によるロケーショントラッキングだけでなく,基地局認証が行われない2Gにおいては偽基地局としても振る舞い,盗聴や改ざんなどを行う機能も持ち,」(続く) https://t.co/hnBBVBNcJR

— 白ヒゲ🎮️ (@shigehiro) April 13, 2025

開戦劈頭、関東近郊の米軍基地/自衛隊基地に対するミサイル攻撃が行われている状況で東京駅、新宿駅、品川駅あたりの大規模ターミナル駅に中華偽基地局車が陣取り、政府広報を騙る偽SMSをぶっ放すだけでもまぁ…首都圏交通網はパニックになる訳で相当タチが悪いねぇとしか。 https://t.co/qbfaevoIly

— でちでち@誰もがVRの力を借りる未来を。 (@takaoyome3) April 13, 2025

今年2月に知恵袋に偽基地局からのSMS受信して

質問した人がいるな pic.twitter.com/TtBKNJqifT— 電波やくざ (@denpa893) April 12, 2025

日本に来る中国人(観光客)相手に「偽基地局」を車に積んで走らせて、SMSでクレジットカードを乗っ取る為のスパムメッセージを送ってると。中国がもはやバブル崩壊したような氷河期状況下にあって、日本に観光したり移住してるような層は富裕層だろうから、ターゲティングは正しそうですね… https://t.co/euFAT8Cehh

— とりかわ𓅪 (@yukky115) April 13, 2025

∇関連リンク

IMSIキャッチャー

———

Source: 事件事故・災害速報ニュース

【#MSIキャッチャー】東京都内 銀座や渋谷秋葉原など繁華街で強力な電波を飛ばし詐欺SMSを発信する”偽基地局“について記録保存資料 #総務省 #ドコモ #ソフトバンク #AU #中国 #偽基地局